IT Compliance

Wir unterstützen von der branchenbezogenen Bedarfsanalyse über die Projektdurchführung und

Das alles ist Compliance as Service:

Consulting

Unterstützung vor Ort | Projektplanung/-steuerung |

Projektdurchführung | Externer Datenschutzbeauftragter

Hotline

Fachliche Unterstützung | Definierte SLAs |

Telefon, ad hoc Videokonferenz, Mail, etc.

Zertifizierung

4-Augen-Prinzip | Qualifizierte Auditoren

Know-how

Compliance Consultants | Jahrelange Erfahrung am Markt | Umfangreiche Referenzen | eDSB Tool

S&L ComplianceSuite

Webbasierte All-In-One-Lösung | Lokal oder im Hosting-Modell | Ein Tool für viele Standards wie z.B. ISO 27001, DIN EN 80001-1, BSI, Datenschutz | Vollständig integriertes Risikomanagement

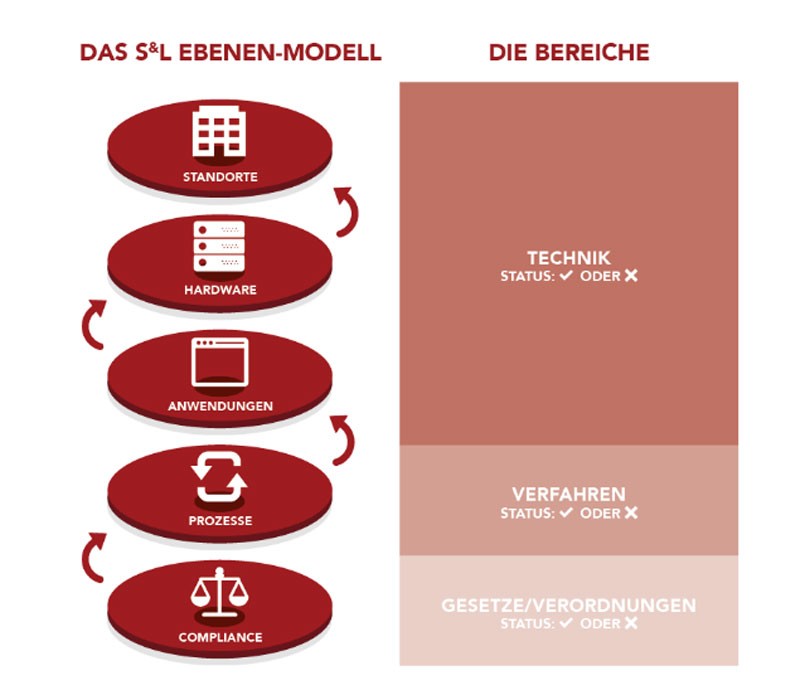

Ebenen-Modell

Unser Ebenen-Modell ermöglicht die einzelnen IT-Services prozessorientiert zu verknüpfen und die Abhängigkeiten im Wege der Schutzbedarfsvererbung auf Detailebene darzustellen und abzuprüfen.

Nicht jeder Prozess braucht eine High-End-IT im Hintergrund.

In Kenntnis dieser Anforderungen führen wir eine bedarfsgerechte Überprüfung der IT durch. Als Prüfstandard können wir je nach Bedarf (auch im Normenmix) etliche Standards abprüfen.

Top-Down-Betrachtung

Basierend auf einer Top-Down-Betrachtung ermitteln wir im Rahmen einer Risiko-Analyse den Schutzbedarf Ihrer Geschäftsprozesse und das damit verbundene, erforderliche Leistungs-/Sicherheitsniveau der stützenden IT-Services. Im Fokus stehen dabei:

- die gesetzlichen Anforderungen aus der Risikomanagement-Haftung

- die Datenschutzgesetze/EUDSVGO

- die vertraglichen Anforderungen der Kunden

- firmeninterne Policies.

Methodik

Sicherlich werden bei jeder Prüfung auch Abweichungen/Mängel festgestellt werden. Eine Nachbesserung sollte aber zielgerichtet erfolgen. Aus diesem Grund haben wir unserer COMPASS-Strategie eine Methodik hinzugefügt, die es Ihnen ermöglicht aufgrund der Parameter

- Auftretungswahrscheinlichkeit

- Entdeckungswahrscheinlichkeit und

- Schadensmaß

entweder objektbezogen die Reihenfolge der Nachbesserungen zu bestimmen oder aber qualitätsgesichert eine Aussage treffen zu können, welche Mängel Sie nicht beseitigen müssen/werden. Diese Methodik hält auch den Auditierungen stand.

Tailoring

Abgerundet wird diese Vorgehensweise durch ein individuell festzulegendes Stufenkonzept, anhand von Priorisierungsmethoden (z.B. BSI Siegelstufen/Priostufen oder Phasen).

Diese Methodik kann nur erfolgreich sein, wenn man im Doing ein geeignetes Werkzeug, wie die S&L ComplianceSuite, an Bord hat.

Risikomanagement

Unser Ebenen-Modell ermöglicht die einzelnen IT-Services prozessorientiert zu verknüpfen und die Abhängigkeiten im Wege der Schutzbedarfsvererbung auf Detailebene darzustellen und abzuprüfen.

In Kenntnis dieser Anforderungen führen wir eine bedarfsgerechte Überprüfung der IT durch. Als Prüfstandard können wir je nach Bedarf (auch im Normenmix) etliche Standards abprüfen.

Ist-Analyse

- Unternehmensbereiche/Standorte

- Technische Systeme: IT-Komponenten, Applikationen, technische Dienste, medizinische Geräte nach ISO 80001.1

- Geschäftsprozesse

- Vertragliche Anforderungen

- Gesetzliche Anforderungen

- Darstellung der Abhängigkeiten

Analyse

- Schutzbedarfsermittlung anhand der Kriterien Verfügbarkeit/Vertraulichkeit/Integrität

- Beurteilung der Gefährdungslage

- Maßnahmenfeststellung

- Mögliche Schäden/Ermittlung der Schadenshöhe

- Ermittlung von Eintrittswahrscheinlichkeiten/

Erkennungswahrscheinlichkeit/Schadensauswirkung - Risikoermittlung

Bewertung

- Soll-Ist-Vergleich

- Möglichkeiten der Risikominimierung

- Kosten/Nutzen-Bewertung

- Priorisierung und Erstellung eines Maßnahmenplans

Nachbesserung

- Projekt- und Prozessfortschritt dokumentieren

- Wirksamkeit der Nachbesserungen kontrollieren

- Restrisiken darstellen

- Reporting

Erfolgskontrolle

- Umsetzung des Maßnahmenplans

- Überwachung der Wirksamkeit

- Dokumentation des Maßnahmenfortschritts

Nehmen Sie mit

uns Kontakt auf.